Effectuez ces tâches de configuration pour chaque système monitoré.

Rôle d'autorisation de téléchargement

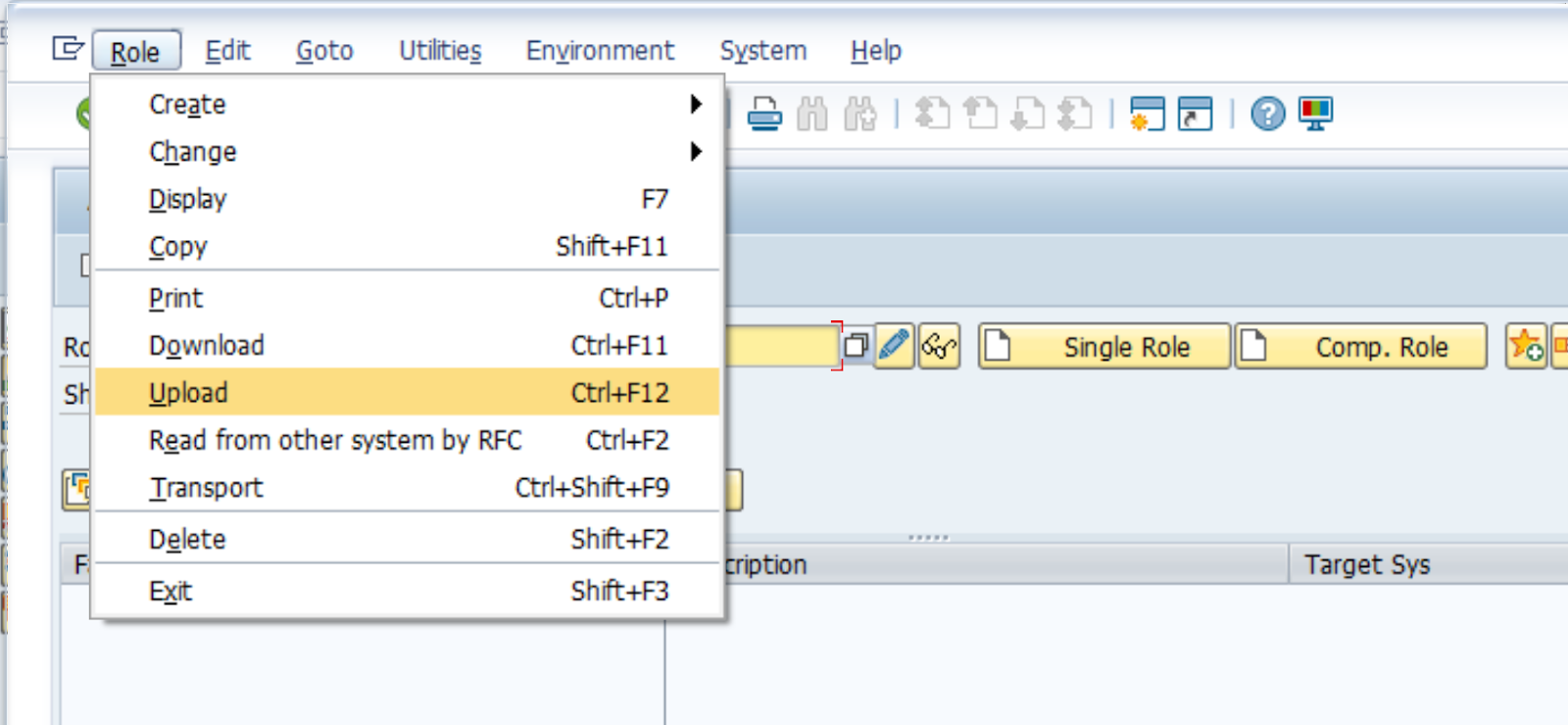

Utilisez SAP transaction

PFCG.Accédez à Role > Upload et téléchargez le fichier _NEWR_DATA_PROVIDER.SAP à partir du package d’installation.

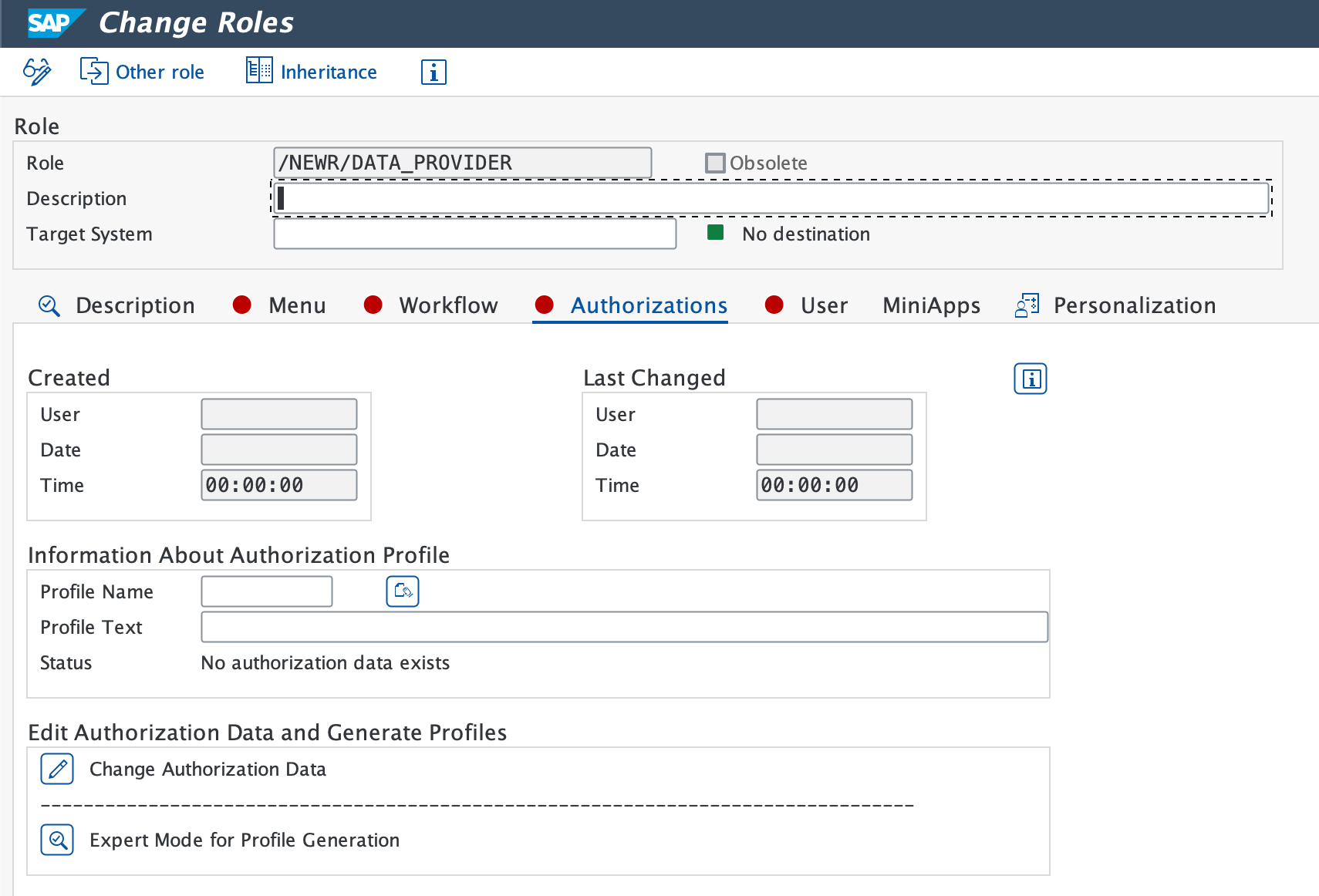

Confirmez que le rôle

/NEWR/DATA_PROVIDERse charge.

Sélectionnez l'

icône après le chargement du rôle.

Dans l'onglet Authorizations, sélectionnez

Change Authorization Data, puis activez-le à l'aide de

Si un nom de profil est suggéré, sélectionnez l'icône de coche verte.

Vérifiez que Profile(s) were updated apparaît dans la barre d'état.

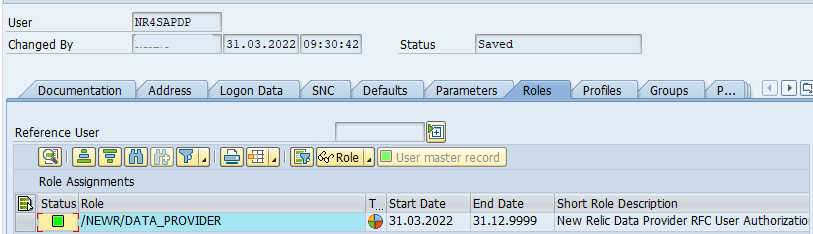

Créer un nouvel identifiant utilisateur RFC Relic

Après avoir activé le authorization profile, utilisez la transaction SU01 pour créer un nouveau RFC user ID (par exemple, NR4SAPDP). Définissez le user type sur System ou Communication et ajoutez le rôle /NEWR/DATA_PROVIDER.

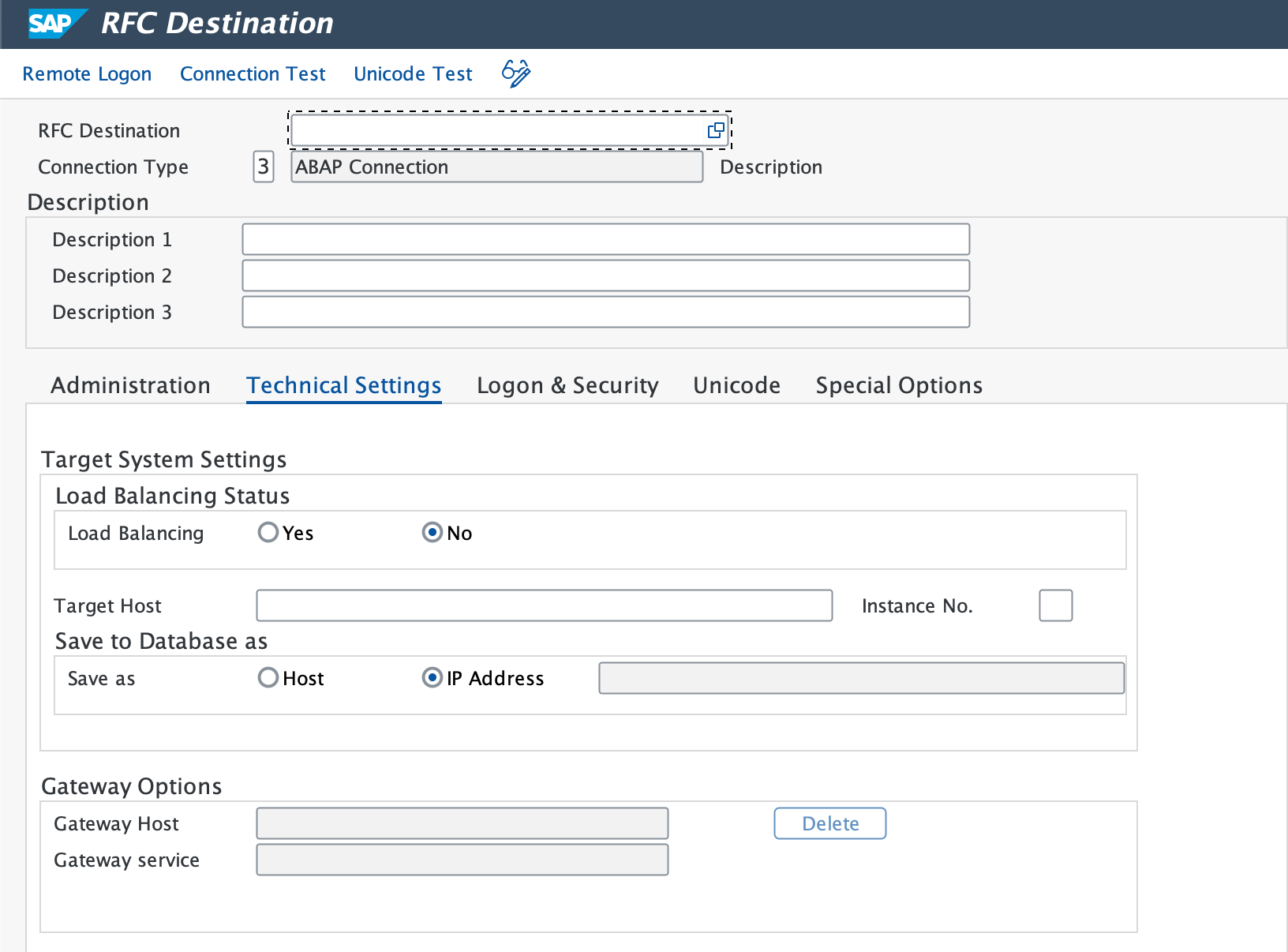

Créer des destinations RFC pour le système de monitoring

Utilisez la transaction SM59 pour créer un RFC destination pour chaque système monitoré.

Sélectionnez ABAP Connections, puis sélectionnez l'icône Create pour configurer un nouveau RFC destination.

Saisissez un nom de RFC Destination descriptif. Nous recommandons :

NR_<SYSID>CLNT<CLNT#>Réglez Connection Type sur

3 - ABAP Connection.Dans l'onglet Technical Settings, saisissez :

- Target Host (domaine entièrement qualifié ou IP) et Instance No.

- Gateway Host et Service si nécessaire.

Dans l'onglet Logon & Security, entrez le RFC user (

NR4SAPDP) et le mot de passe.Sélectionnez Save.

Allez à Utility > Test > Connection Test et Authorization Test.

- Expected result: les deux tests affichent un état de réussite.

Définir la destination HTTP sur le cloud New Relic

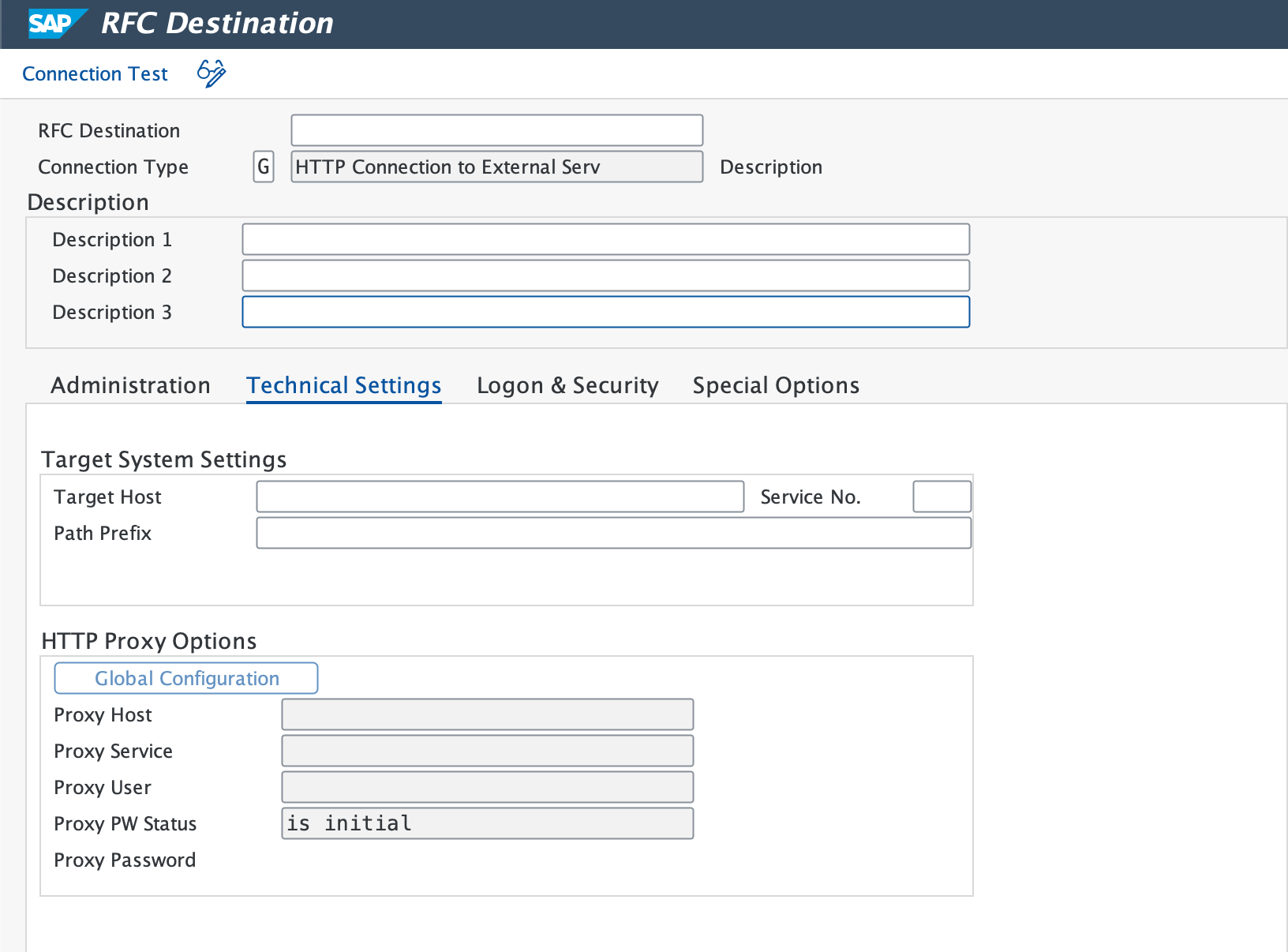

Utilisez la transaction SM59 pour configurer HTTPS connections sur le New Relic API endpoints.

Important

Créez des RFC destinations individuels pour Events, Logs, Metrics et Traces séparément.

Saisissez un Destination Name (par exemple,

NR_API_EVENT).Définissez Connection Type sur

G(Connexions HTTP vers un serveur externe).Saisissez Target Host, Service No. comme 443 (voir le port standard pour HTTPS) et Path Prefix (voir la liste de contrôle de préparation à l’installation pour plus de détails).

Si vous avez besoin d'un proxy, configurez-le dans l'onglet Technical Settings.

Dans l'onglet Security Options, sélectionnez l'option Active pour SSL.

Si nécessaire, téléchargez le root certificate depuis New Relic et ajoutez-le à SAP en utilisant la transaction

STRUST.Sélectionnez Connection Test pour vérifier la connexion.

- Expected result: une connexion réussie vous prompt à entrer les données de connexion.

- If test times out: vérifiez les paramètres de votre pare-feu.

Répétez cette procédure pour tous les New Relic API endpoints.

Créer un point de terminaison d'authentification BTP/CloudALM

Suivez les instructions ci-dessous en fonction du service :

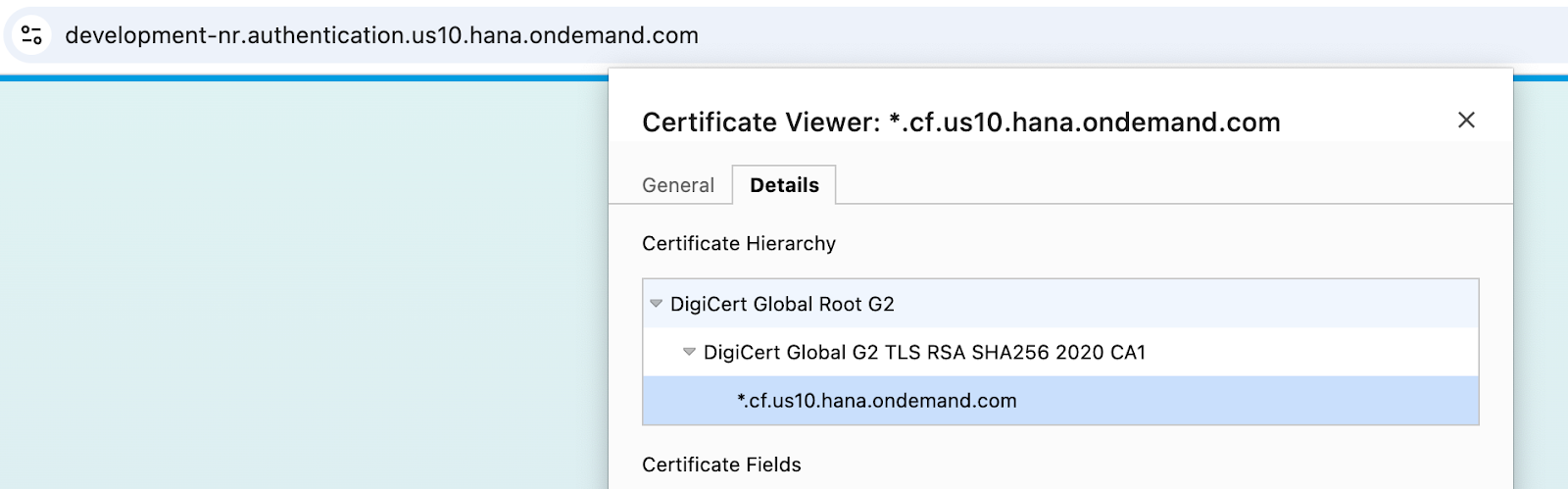

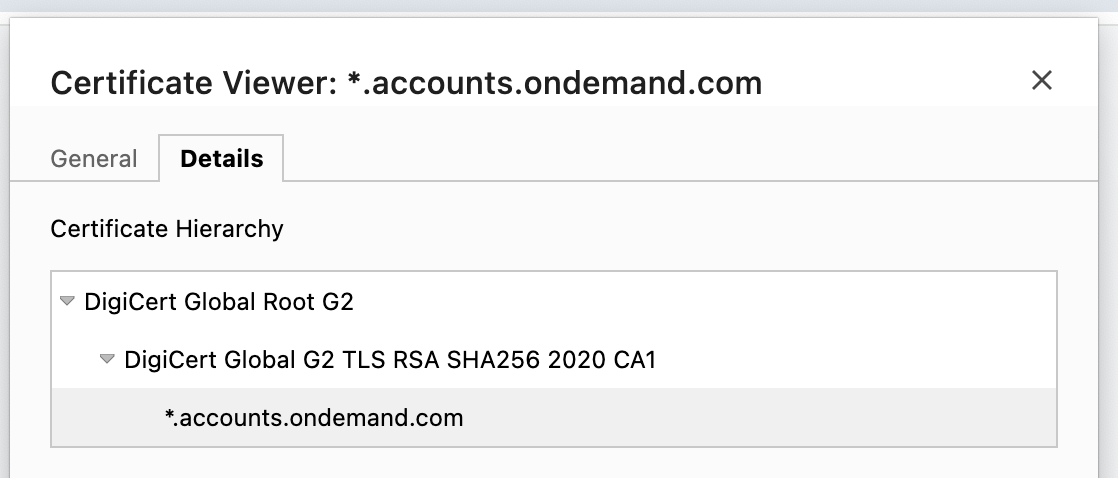

Notez les

clientId,clientsecretettokenurldu Service Key téléchargé.Accédez à

tokenurldans un navigateur Web et téléchargez les certificats nécessaires (Digicert root, global et SAP on demand).

Utilisez la transaction

STRUSTpour télécharger les trois certificats un par un, puis sélectionnez Add to Certificate List.Sélectionnez Save.

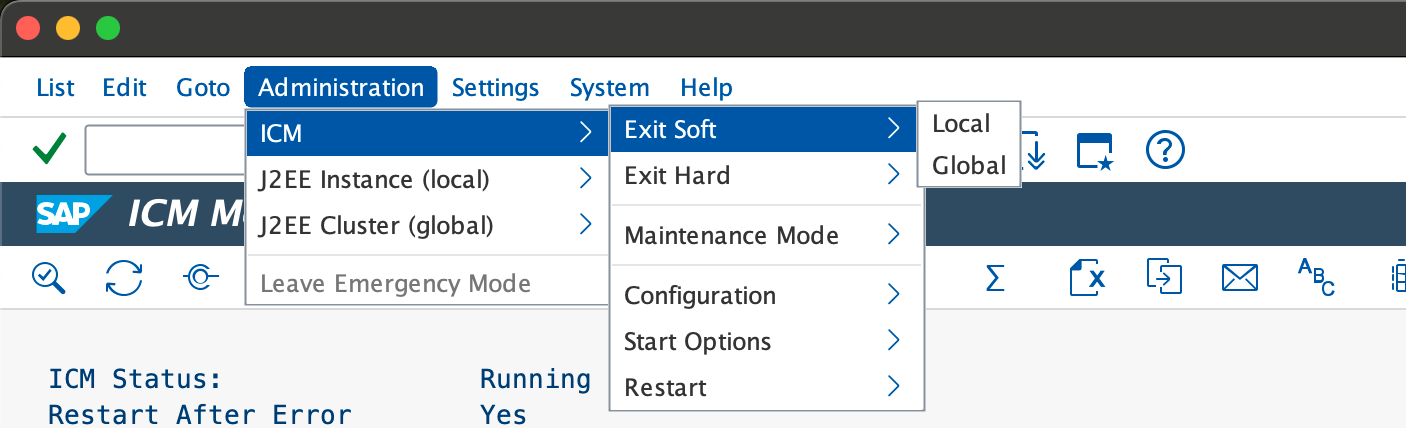

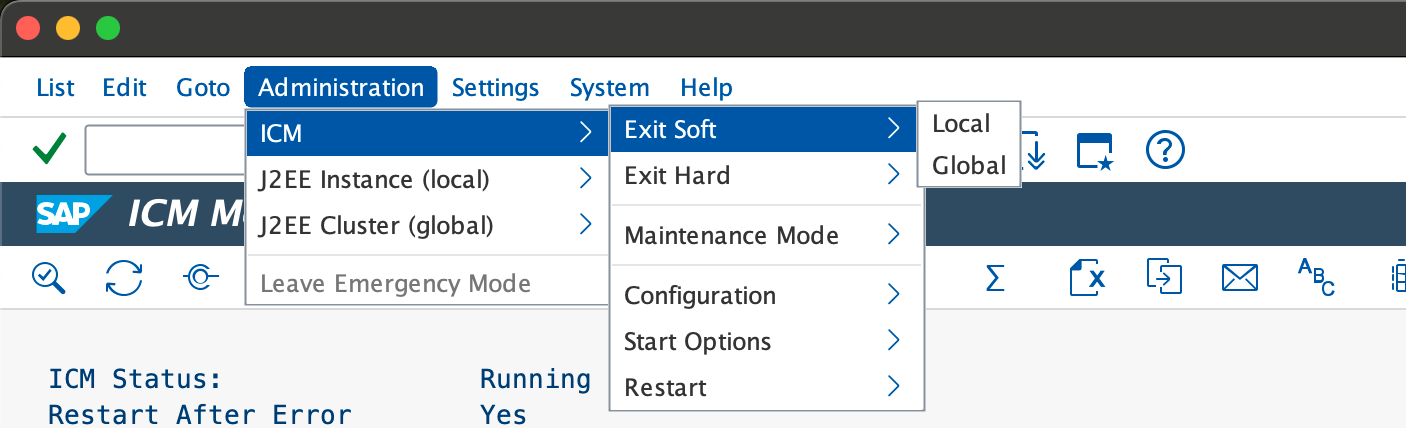

Utilisez la transaction

SMICMet allez à Administration > ICM > Exit Soft > Global pour redémarrer tous les ICM processes.

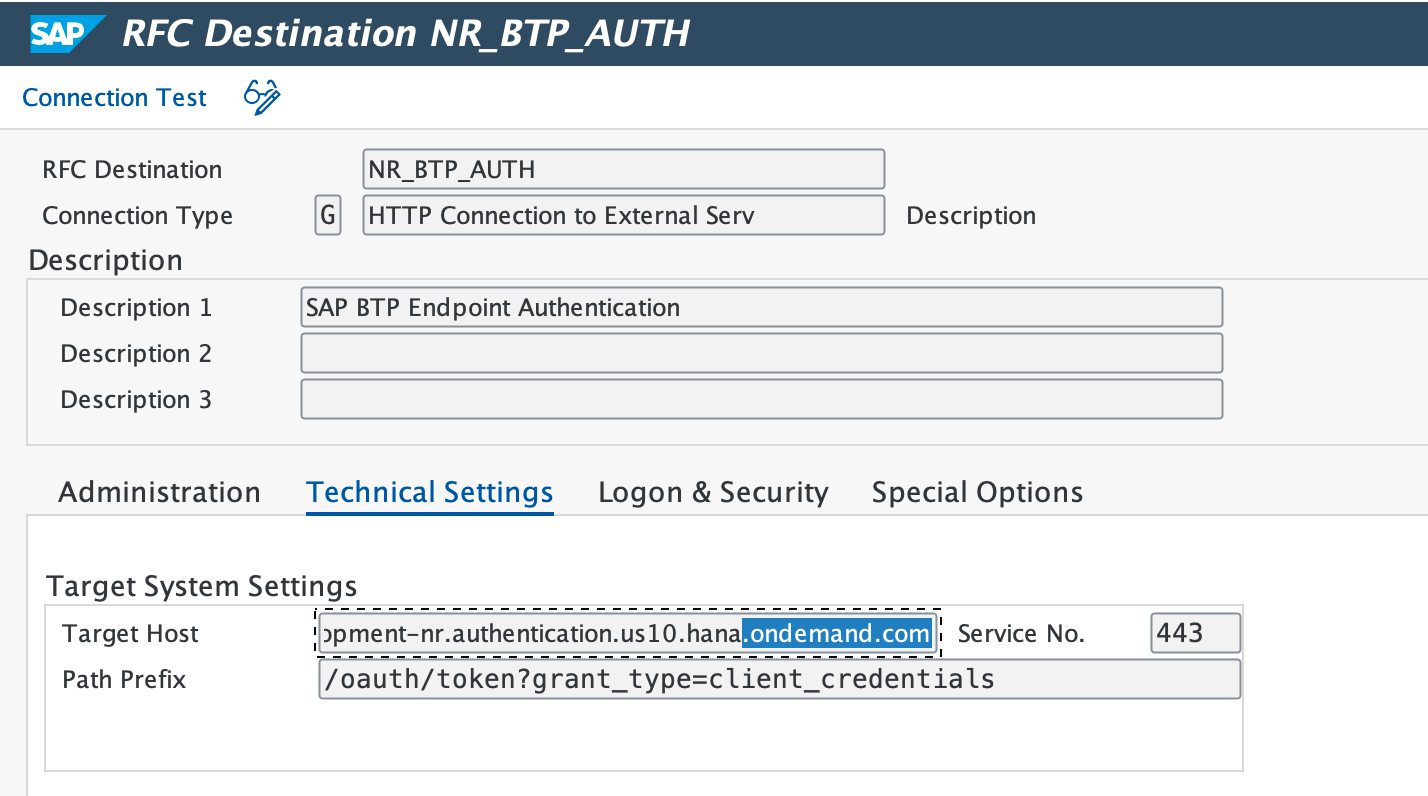

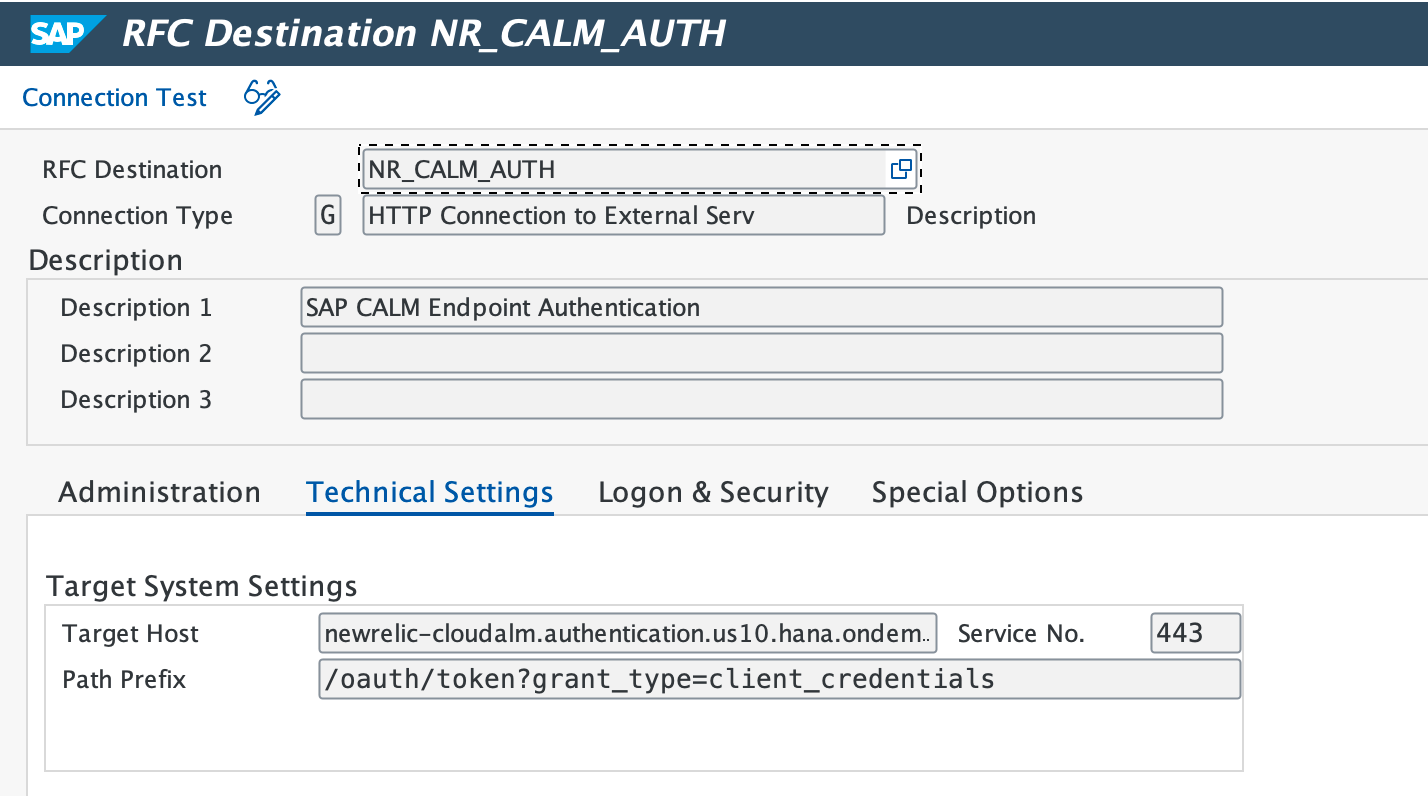

Utilisez la transaction

SM59pour créer un nouveau RFC connection sous HTTP Connections to External Server.Séparez le tokenurl en hôte et préfixe du chemin, puis ajoutez

?grant_type=client_credentialsau préfixe du chemin.Réglez Service No. sur

443.

Dans l’onglet Login & Security, sélectionnez Basic Authentication et entrez

clientIdetclientsecretcomme nom d’utilisateur et mot de passe.Définissez le statut de Secure Protocol sur Active et enregistrez la configuration.

Sélectionnez Connection Test.

Notez les

clientId,clientsecreteturldu Service Key téléchargé.Accédez au url dans un navigateur Web et téléchargez les certificats Digicert root, global et SAP on demand.

Utilisez la transaction

STRUSTpour télécharger les trois certificats un par un, puis sélectionnez Add to Certificate List.Sélectionnez Save.

Utilisez la transaction

SMICMet allez à Administration > ICM > Exit Soft > Global pour redémarrer tous les ICM processes.

Utilisez la transaction

SM59pour créer un nouveau RFC connection.Entrez le url comme Target host et définissez Service No. sur

443. Définissez Path Prefix sur/oauth/token?grant_type=client_credentials.

Dans l’onglet Login & Security, sélectionnez Basic Authentication et entrez

clientIdetclientsecretcomme nom d’utilisateur et mot de passe.Définissez le statut de Secure Protocol sur Active et enregistrez la configuration.

Sélectionnez Connection Test.

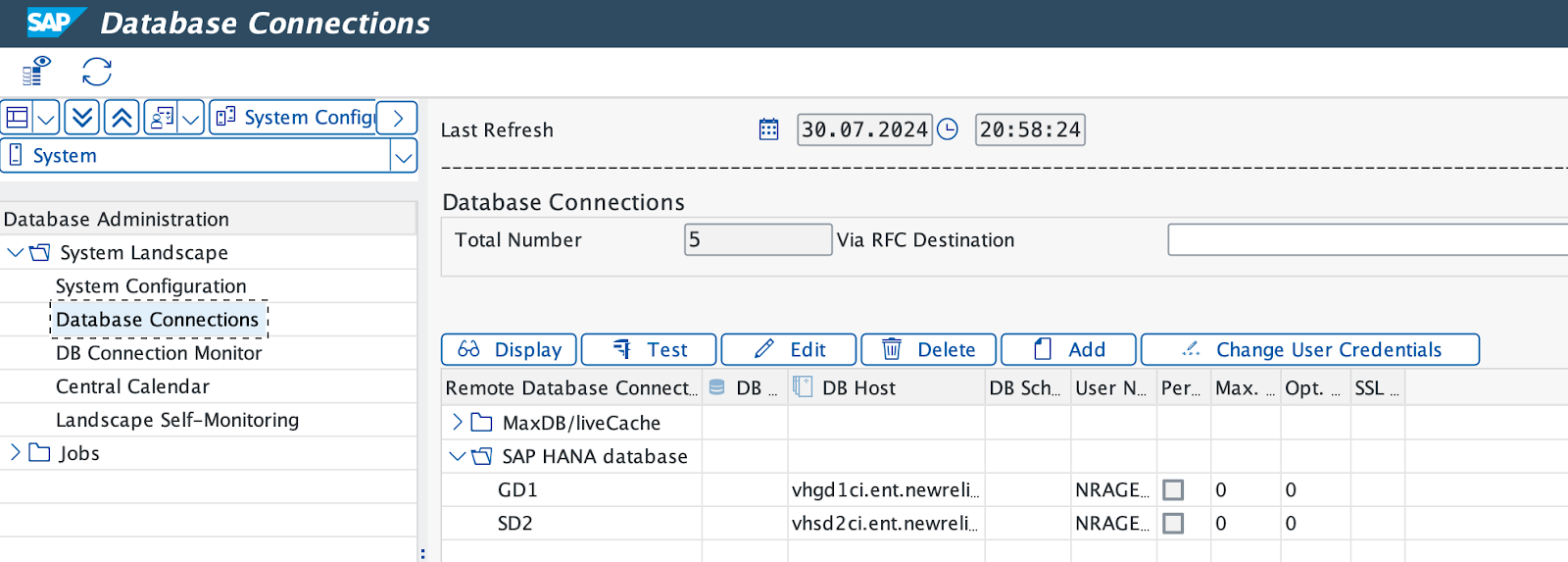

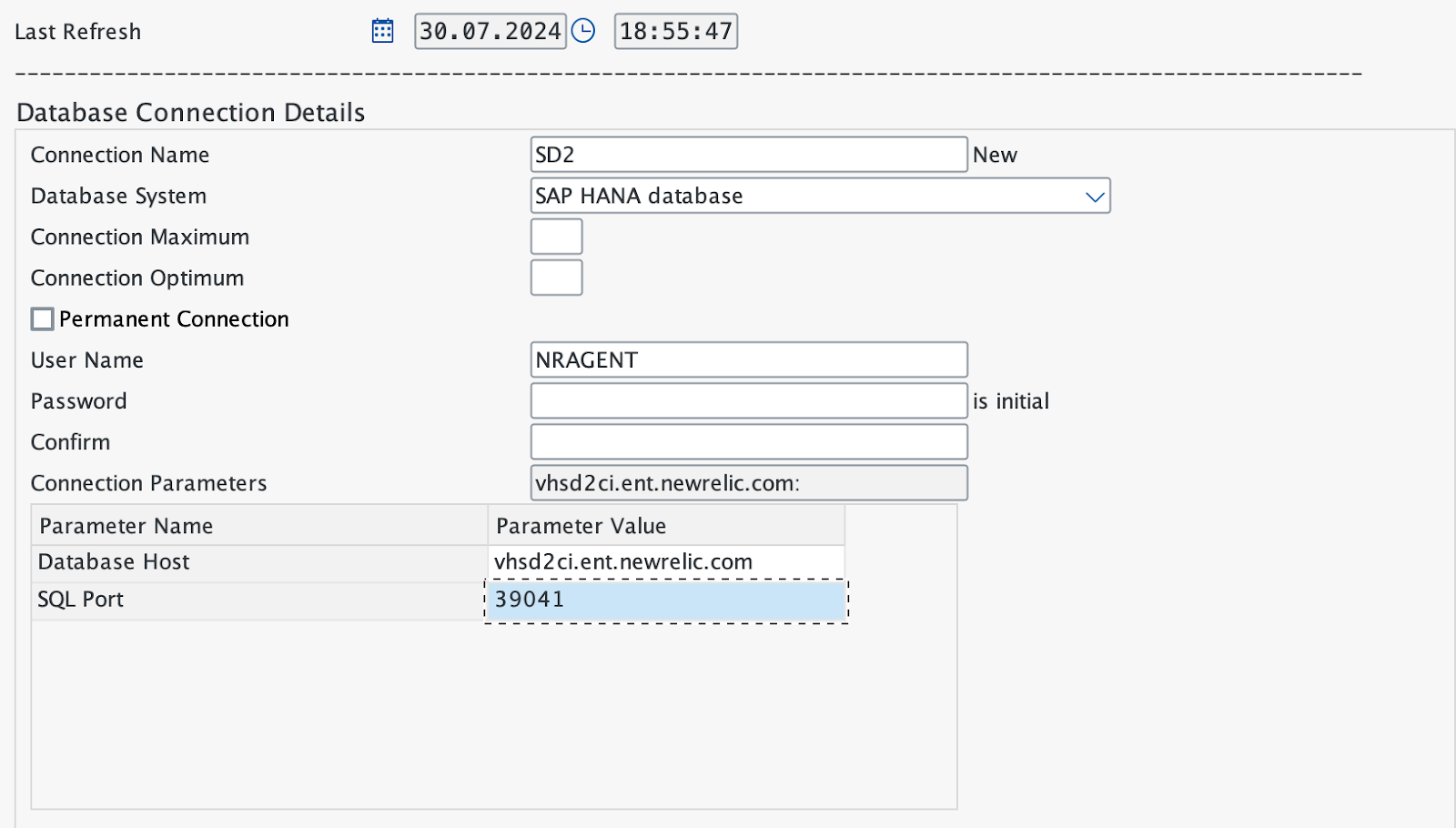

Créer une connexion à la base de données

Utilisez la transaction DBACOCKPIT pour définir le HANA Database connections distant.

Double-cliquez sur Database Connections et sélectionnez Add.

Saisissez un Connection Name (de préférence le même que le SAP system ID).

Sélectionnez HANA Database comme Database System.

Saisissez Database user ID (par exemple,

NRAGENT) et le mot de passe.Saisissez Database Host et SQL Port.

Sélectionnez Save, puis sélectionnez Test pour vérifier la connexion.

- Expected result: le test de connexion indique un statut de réussite.